Tecnologías de Vigilancia e Antivigilancia

Detectando antenas de celulares espías

01/03/2016

Por Lucas Teixeira | #Boletín13

Torres celulares falsas, que pueden transportarse en maletas y hasta en un bolso, pueden usarse para engañar su celular y descubrir su identidad, registrar e interceptar mensajes de texto y llamadas de voz, y, en algunos casos, incluso para inyectar malware. Tales dispositivos ya fueron utilizados por fuerzas policiales en todo el mundo y también pueden ser usados por delincuentes para cometer fraudes, robos de identidad, espionaje y envío de SPAM. En este artículo veremos cómo funciona esa tecnología, algunos métodos para detectar interferencias en la red y medidas de protección contra algunos (no todos) ataques que las redes falsas pueden realizar.

Cell-site simulators / IMSI catchers / Stingrays

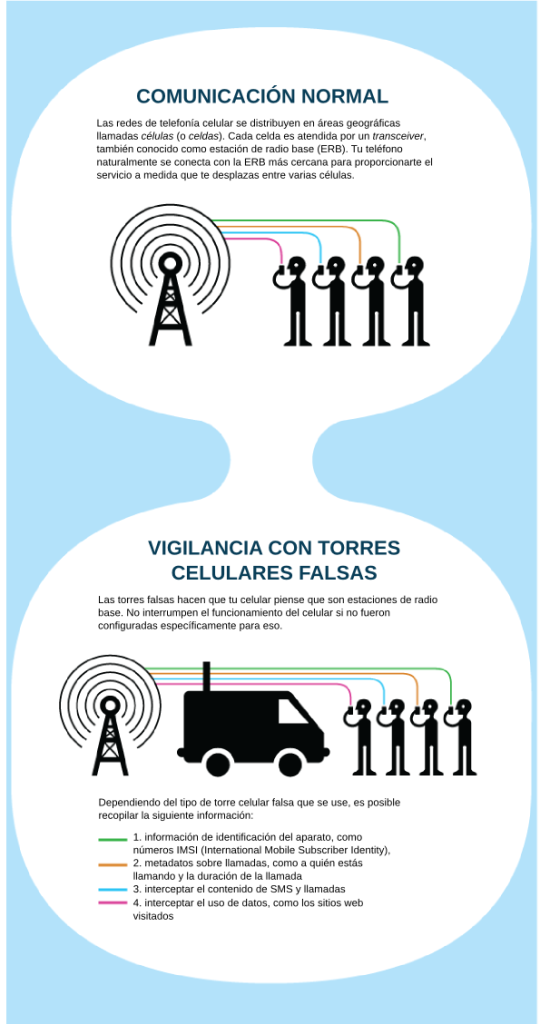

De acuerdo con la guía Street Level Surveillance de EFF, los cell-site simulators, conocidos popularmente como IMSI catchers o Stingrays, son dispositivos que fingen ser una torre de celular legítima, convenciendo a los celulares cercanos a que se conecten al dispositivo para registrar los números IMSI de teléfonos celulares en el área o capturar el contenido de las comunicaciones. La siguiente figura, presente en la guía, muestra cómo funcionan (traducción del autor):

Uso de torres falsas

En el boletín pasado hablamos sobre cómo se usaron torres falsas para identificar e intervenir las comunicaciones de manifestantes:

[La práctica de usar torres celulares falsas] ha sido detectada, por ejemplo, en Ucrania. Los participantes de una gran manifestación en ese país fueron identificados a través del uso de uno de esos aparatos y muchos de ellos recibieron el siguiente mensaje de texto: “Estimado usuario: usted fue registrado como participante de un motín masivo”.

De igual manera, se encontraron evidencias del uso de «IMSI catchers» para monitorear manifestaciones en los EE. UU. La policía de la ciudad de Baltimore, Maryland (epicentro de grandes manifestaciones contra la violencia policial desde la muerte de Freddie Gray, en abril) recientemente admitió haber usado más de 4300 veces desde 2007 el Stingray, un IMSI catcher producido por la Harris Corporation. Es difícil establecer exactamente en qué situaciones se usó el dispositivo, ya que su uso suele mantenerse en secreto: la Harris Corporation exigía un acuerdo de confidencialidad que prohibía que los departamentos mencionaran los Stingrays en sus informes y pedidos judiciales.

Además de potenciales violaciones a la libertad de expresión y la privacidad de disidentes políticos, las torres falsas también son un riesgo para el sector privado y para los gobiernos. En un artículo sobre cell-site simulators para la revista PC World, Tony Bradley afirma que «espías corporativos pueden usar el IMSI catcher para alcanzar personas de high profile específicas en una empresa para obtener acceso a secretos industriales y otra información delicada».

Es muy difícil identificar el origen de los ataques: «si una persona usa el dispositivo de forma inteligente y cuidadosa y no permanece mucho tiempo en el mismo lugar, es prácticamente imposible detenerla», afirma el ingeniero de radiofrecuencia Jan Valos en una entrevista para Radio Prague, radio internacional de la República Checa, cuya policía ya en 2012 registraba el uso clandestino de torres falsas (conocidas allí como Ágatas) por todo el país. También hay registros de uso clandestino de esos aparatos en China, Londres y en los EE. UU..

Como obtener una

El mercado de cell-site-simulators existe desde hace años y forma parte de la próspera “industria de intercepción legal”, que la compañía de estudios de mercado Markets and Markets estima alcanzará los USD 1,3 mil millones en ventas en todo el mundo en 2019.

En enero de 2016 VICE News, actuando de manera encubierta en un mercado online, obtuvo ofertas, por USD 15.000 a USD 20.000, de un cell-site simulator que puede “capturar aproximadamente 1.200 números por minuto”. La empresa que realizó la oferta, HK Medsourcing de Hong Kong, dijo haber vendido el producto en América del Norte, América del Sur, África, Rusia, Israel y «algunos países del sudeste de Asia». “La semana anterior, habían estado en un evento en Bangladesh, donde las fuerzas de seguridad habían sido acusadas de muertes extrajudiciales según Human Rights Watch ”, dijo Ben Bryant a VICE.

En una gran feria de seguridad en París, la Milipol, VICE encontró versiones pocket de las torres falsas, que pueden ser transportadas por un individuo, por € 35.000 / USD 38.000.

A pesar de que el mercado de cell-site simulators ya esté bien establecido y tenga sus big players, la aparición de las radios definidas por software (software defined radio, SDR) y de computadoras poderosas cada vez más pequeñas (como la Raspberry Pi y la BeagleBone) redujeron drásticamente el costo y el conocimiento técnico necesario para hacer una, así como también la practicidad y la discreción al transportarlas y utilizarlas.

El componente menos trivial de obtener es el que efectivamente transmitirá y recibirá las ondas de radio. La compañía americana Ettus Research produce dispositivos USRP que pueden controlarse mediante una computadora para simular el funcionamiento de cualquier dispositivo de radio existente, lo que incluye antenas de celular.

Una vez que se obtiene el equipo de radio, basta instalar un software que entienda el protocolo GSM y que pueda programarse para actuar como un IMSI catcher o interceptar llamadas. Una persona publicó un video en Youtube donde usa un USRP N210 conectado a una computadora con el software OpenBTS para obtener las informaciones de un celular y mandar un mensaje de texto.

El modelo usado en el video, N210, cuesta 1746 dólares en el sitio web de Ettus Research, o aproximadamente: $6.200 COP / $1.400.000 CLP / R$ 9.000,00 / MX$34.000,00 (valores convertidos en el propio sitio web de la empresa en febrero de 2016).

Y también está el modelo N200, 89% más barato, que puede usarse para las mismas funciones, además de modelos más poderosos o portátiles por precios más elevados. Las radios definidas por software son una tecnología con un enorme potencial para las redes mesh, investigación y experimentación con la radio y para el mercado de internet de las cosas, por lo que se espera que el acceso a estos componentes se amplíe drásticamente: versiones más livianas de estos equipos ya fueron hasta distribuidas como obsequio en un campamento hacker del CCC.

Crear cell-site simulators ya se convirtió, literalmente, en un trabajo para la universidad. El profesor Adam Champion, de la Ohio State University, configuró un IMSI catcher con sus alumnos de Seguridad de la Información. El dispositivo, que también es una combinación de un USRP controlado por OpenBTS, no logra atacar redes 3G (“a pesar de que podamos bloquear teléfonos 3G selectivamente”, dice un alumno en la presentación de slides del trabajo).

También hay mucha oferta (y por deducción, demanda) de torres falsas en el mercado negro. Según un informe de febrero de 2014 de Trend Micro , un conjunto de laptop + radio ya listo para hacer SPAM por mensajes de texto estaba en venta por aproximadamente USD 7400 (RMB 45.000).

Vigilancia masiva

Todo ataque realizado con torres falsas es vigilancia masiva. Aunque una determinada operación sea dirigida a una a una única persona, alcanza de manera colateral a todas las personas dentro del radio de alcance del dispositivo, lo que hace que los datos que pueden identificarlas y/o a sus mensajes y llamadas pasen por él. “Es como si forzaran las puertas de 50 casas y las revisaran todas porque no saben dónde está el bandido”, dice Christopher Soghoian, director de tecnología de la American Civil Liberties Union (ACLU).

La abogada y activista Dia Kayalli, durante la presentación de su proyecto Street Level Surveillance con EFF, en el 32C3 :

[Si la policía] tiene un sospechoso y está tratando de determinar qué teléfono está usando, o sea, conoce al sospechoso y no sabe su número o IMSI, entonces conecta la torre falsa en áreas donde sabe que el sospechoso puede estar; hace eso diversas veces y captura los datos de todas las personas en el área y entonces los filtra para encontrar el número que aparece repetidamente. Entonces, por sus propias necesidades, no pueden usar esta tecnología sin capturar las informaciones de todas las personas.

No existe un antídoto completo

A pesar de que las conexiones 3G implementen cifrado más fuerte que la 2G o las más antiguas, igual pueden contornarse.

Se puede usar un generador de ruido y un amplificador para obstruir la señal de la torre verdadera (como los bloqueadores de señales presentes en las prisiones y, tal vez, en las Olimpíadas de Río) y, de manera predeterminada, un celular utilizará protocolos anteriores si la torre le dice que no entiende los más nuevos. De esta forma, se produce un downgrade en el cifrado y entonces la torre falsa puede hacer su captura.

Además de eso, operadoras con ciertas vulnerabilidades en el protocolo SS7 (que intercomunica las diversas operadoras de telefonía celular en todo el mundo) pueden entregar una copia de la clave de cifrado usada en la comunicación entre el celular y la estación de radio base, como describimos en el artículo “Consultando al espía de bolsillo: vulnerabilidades SS7 y rastreo global” :

Al registrarse en una célula, el celular intercambia claves criptográficas con la estación de radio base. Pero para que pueda transferirse de una célula a otra (al hablar dentro de un coche que circula por una carretera, por ejemplo) sin que la comunicación se interrumpa, la estación de radio base que lo recibe debe obtener las claves que la estación que quedó atrás estaba usando.

Esa transferencia de claves se realiza a través de mensajes SS7, que (adivina…) raramente son bloqueados o filtrados. Esto permite que un adversario físicamente próximo a una persona pueda intervenir una conexión celular-antena, obtener la clave a través de la red SS7, abrir la protección criptográfica y acceder a las llamadas y mensajes.

Incluso la 4G más reciente pudo ser víctima de las torres falsas: un artículo de Computerworld de 2014 lo ejemplifica con el producto VME Dominator (que permite «interceptar, bloquear, seguir, rastrear, grabar y acceder a las comunicaciones») y propagandas de las empresas Martone Radio Technology y SS8. La empresa israelí Rayzone Corp, que vende el cell-site simulator Piraña, afirma que funciona en redes 2G, 3G y 4G. Harris Corporation, que en 2003 comenzó a anunciar su IMSI catcher Stingray para el gobierno federal de los EE. UU., introdujo compatibilidad con interceptación de redes 4G LTE en su producto Hailstorm, que también tiene la capacidad de inyectar malware en los teléfonos.

Detección

Para detectar IMSI catchers, es necesario tener una computadora capaz de conectarse a la red GSM y un software que logre detectar anomalías en la red, como que se ofrezca un protocolo sin cifrado por parte de una antena que ya se conectó de forma cifrada, o recibir un SMS vacío o un paging (una parte del handshake en el protocolo) sin que se complete la transacción.

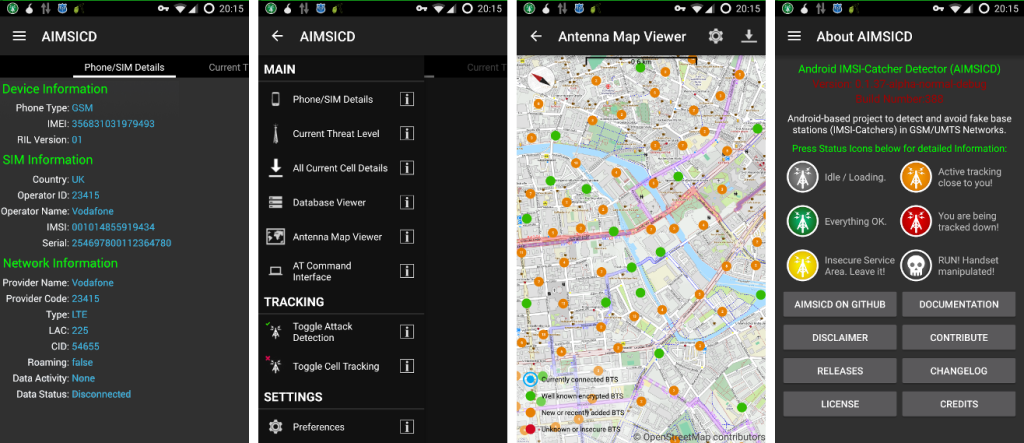

El AIMSICD (Android IMSI Catcher Detector) es una aplicación que funciona en cualquier celular Android y realiza una serie de esas detecciones. Lamentablemente, como la API regular del Android proporciona información limitada sobre la conexión de radio y sobre ciertos comportamientos del módem que indican interferencias sospechosas, hay menos precisión en el análisis y mayor probabilidad de falsos positivos y falsos negativos.

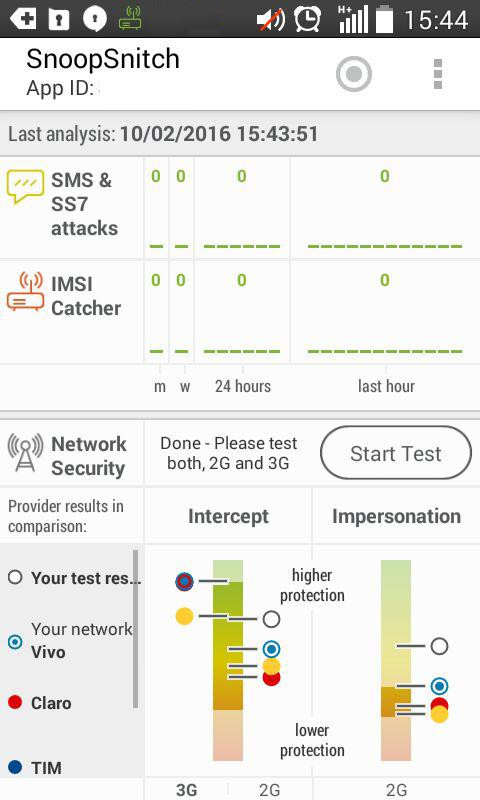

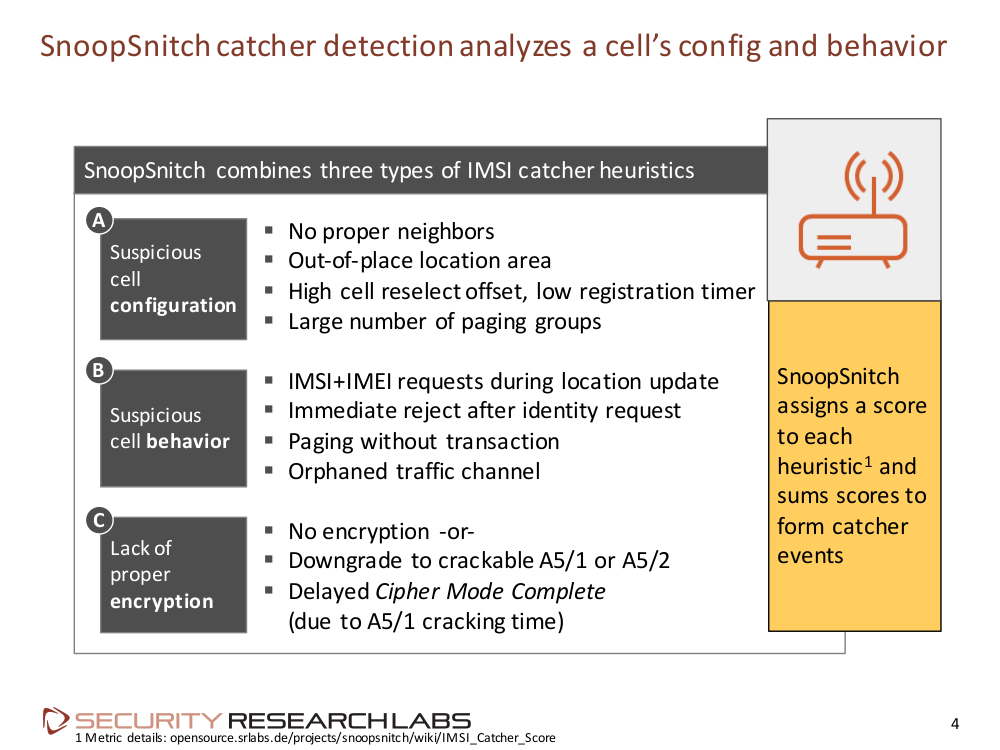

Por su parte, la aplicación SnoopSnitch , desarrollada por SRLabs, usa información de debug que los celulares Android con módem Qualcomm dejan disponibles. Además de necesitar celulares con ese módem específico (hay una lista de dispositivos compatibles), es necesario tener acceso root al teléfono y una ROM Android que tenga el driver del kernel DIAG, necesario para acceder a las informaciones de debug: las versiones stock del Android puestas a disposición por Google lo tienen, pero varias versiones de CyanogenMod no.

Por su parte, la aplicación SnoopSnitch , desarrollada por SRLabs, usa información de debug que los celulares Android con módem Qualcomm dejan disponibles. Además de necesitar celulares con ese módem específico (hay una lista de dispositivos compatibles), es necesario tener acceso root al teléfono y una ROM Android que tenga el driver del kernel DIAG, necesario para acceder a las informaciones de debug: las versiones stock del Android puestas a disposición por Google lo tienen, pero varias versiones de CyanogenMod no.

A pesar de los requisitos, SnoopSnitch es el detector de mejor costo-beneficio y facilidad de acceso. Una vez instalado, a medida que se usa el teléfono comienza a analizar varios aspectos de la configuración y del comportamiento de las estaciones de radio base a las que se conecta el celular y agrega periódicamente todas las heurísticas en un score. Si pasa de 2,0, la aplicación alerta al usuario y le permite ver los detalles de la torre sospechosa y enviar la información de forma segura al servidor de SRLabs. Ellos estudian y catalogan la calidad de las redes de telefonía y padrones anónimos en todo el mundo en el proyecto GSM Security Map. Según las preguntas frecuentes (FAQ) del proyecto, los falsos positivos “son muy posibles”, pero “eventos con score mayor o igual que 5,0 muy probablemente son catchers reales”.

Entre otros detectores que podemos mencionar se incluyen el CatcherCatcher , basado en el firmware de código libre OsmocomBB y que funciona en un pequeño conjunto de celulares antiguos en el OpenMoko (también se necesita una notebook o un Raspberry Pi para controlar el celular); el Pwnie Express, un dispositivo parecido a un enrutador vendido por una empresa estadounidense y certificado por la Federal Communications Commission; y el CryptoPhone 500 , un smartphone basado en Android, pero con configuraciones avanzadas de seguridad y un buen sistema de detección de interferencias, producido por la GMSK CryptoPhone y usado en la investigación de ESD America que encontró 17 torres falsas en los EE. UU. en julio de 2014.

En un documental para VICE News, el experto Richard Tynan, de Privacy International, encontró indicios de una antena espía en el subterráneo del Parlamento Inglés, usando OsmocomBB.

Prevención

A pesar de que no hay cómo defenderse totalmente de estas herramientas si las utiliza un oponente dedicado y con recursos, algunas prácticas pueden evitar las funciones de inteceptación de los modelos más comunes en el mercado:

- Usar mensajeros cifrados (como el Telegram), preferentemente con cifrado end-to-end / punto a punto / fin a fin (como el Signal y el Whatsapp de Android para Android).

- En el navegador, solo acceder a sitios web críticos y proporcionar datos personales o contraseñas mediante HTTPS.

- Verificar el cifrado realizado entre su aplicación de e-mail y su proveedor: la seguridad de la conexión de entrada (POP3 o IMAP) y salida (SMTP) de mensajes debe realizarse mediante SSL/TLS o STARTTLS.

- Usar una VPN (Virtual Private Network) de confianza garantiza que todo el tráfico del celular (como mensajes, sitios y actualizaciones de software) pase por un «túnel» protegido por criptografía hasta los servidores del proveedor de VPN. El Bitmask, software gratuito y disponible para Android y GNU/Linux, permite usar la VPN gratuita del Riseup o ejecutar su propio servidor. Opciones pagas como Private Internet Access , TunnelBear y muchas otras permiten elegir el país de donde saldrá la conexión entre una gran lista y ofrecen soporte técnico.

- Usar el Tor también protege el tráfico de interceptaciones. Si instalas y activas el Orbot en tu celular, las aplicaciones que saben usarlo (como el navegador Orweb y el Facebook) transmitirán tu información cifrada a través de la red Tor hasta el relay de salida. Es importante que la aplicación ya tenga su propia capa de cifrado, de lo contrario te protegerás de la torre falsa, pero se volverá vulnerable el relay de salida.

- En las configuraciones de red de telefonía, marca la opción de conectarse solamente a redes 4G o 3G, si se ofrecen en tu área. Como vimos, esto no protege contra algunos equipos más modernos de simulación de torre celular, pero impedirá que tu celular se conecte a una torre falsa 2G si la torre verdadera fue bloqueada.

- Usar la versión más reciente de tu sistema operativo e instalar actualizaciones de seguridad del sistema y las aplicaciones con frecuencia, a pesar de que no eliminan el 100% del riesgo de que se inyecte malware en tu dispositivo, ayudan a mantenerlo a salvo de la mayor parte de los intentos.

- Si tu celular Android es compatible con SnoopSnitch, colabora con el proyecto subiendo datos sobre la seguridad de las redes celulares de tu área. El GSM Security Map tiene poca información sobre casi todos los países de América Latina; mapear la seguridad de las diferentes operadoras de cada país es importante para concentrar la presión para hacer que toda la región sea más segura.

De cualquier manera, es posible usar torres falsas para identificar tu número IMSI, o localizarte en la ciudad cuando ya se conoce el IMSI. Como vimos, las generaciones más nuevas también pueden interceptar tráfico 3G o 4G, e incluso usar la conexión forjada para inyectar malware en el celular. Para protegerse de estos riesgos, la única solución garantizada es no usar celulares (algunos prefieren usar tablets sin módem GSM); una buena medida es apagar el teléfono o colocarlo en una bolsa que aísle la señal electromagnética al aproximarse a lugares donde sospeches que pueda haber alguno de esos dispositivos.

Es como matar una cucaracha con una escopeta

Los Cell-site simulators, a pesar de ser muy útiles para investigaciones policiales, tienen efectos colaterales intrínsecos a su funcionamiento que amenazan la privacidad y, a través del efecto desestimulante (“chilling effect”), la libertad de expresión y de asociación de todas las personas en un gran radio de proximidad del blanco.

Debido a las dificultades de detección y atribución de responsabilidades, las personas afectadas por uno de estos aparatos, tanto por la acción policial como criminal, probablemente no recibirán ningún aviso y, si lo recibieran, no tendrán medios para saber si el ataque partió de una demanda legal o si fueron víctimas de un fraude.

En las palabras del especialista en seguridad y cifrado Bruce Schneier, “debemos parar de fingir que su explotación es exclusiva de las fuerzas de la ley y reconocer que estamos todos en riesgo por causa de eso. Si continuamos permitiendo que nuestras redes celulares sean vulnerables a los IMSI catchers, entonces todos estamos vulnerables a cualquier gobierno extranjero, criminal, hacker o hobbista que fabrique uno. Si en lugar de esto construimos nuestras redes celulares de modo que estén seguras contra ese tipo de ataques, entonces todos estaremos a salvo de esas amenazas”.

Lucas Teixeira es un desarrollador y administrador de sistemas e investigador. Actúa como director técnico de la Coding Rights, es editor del Boletín Antivigilancia y uno de los creadores del proyecto Oficina Antivigilancia. Guiado por el espíritu comunitario, tiene experiencia de trabajo en proyectos de colaboración y voluntarios en los temas de la privacidad, libertad de expresión, el software libre, cultura libre y la agroecología. También ha desarrollado metodologías para talleres de formación en seguridad digital, producido y traducido guías y plataformas sobre el mismo tema.

Tags: android espiã, antena, Boletín13, cell-site simulator, celular, IMSI catchers, Lucas Teixeira, stingray